Identity & Access Management

Sichern Sie Ihre Identitäten und Zugriffe mit unserem Microsoft Integration Service

DIE HERAUSFORDERUNG:

Identitäten und Zugriffe unter Kontrolle behalten

Identitäten sind heute der zentrale Angriffsvektor.Identitäten und deren Zugriffe müssen jederzeit überprüfbar und dynamisch steuerbar sein. Wer, wann, worauf und wie zugreifen darf, muss durchgängig kontrollierbar und nachvollziehbar sein. Fehlende Transparenz und fragmentierte Systeme führen zu Sicherheitslücken und erhöhtem Aufwand in der Verwaltung. Das macht Identity & Access Management zu einer zentralen Säule moderner Sicherheitsstrategien.

UNSERE LÖSUNG:

Intelligente Zugriffskontrolle mit zentralem Identitätsdienst

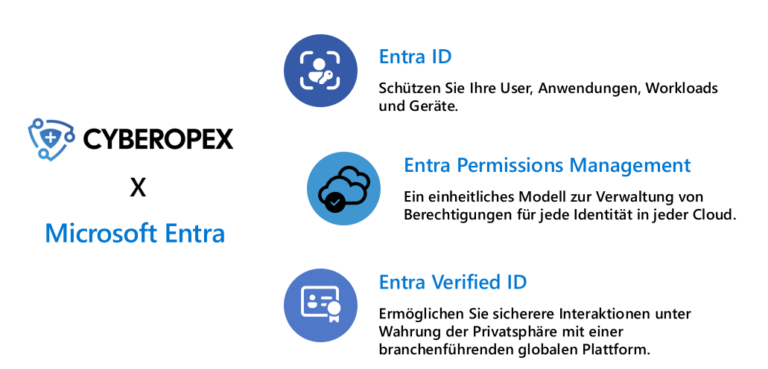

Microsoft Entra ID ermöglicht es, Identitäten effektiv zu schützen und Zugriffe intelligent zu steuern – unabhängig davon, ob es sich um interne Nutzer, externe Partner oder Maschinenidentitäten handelt. Vertrauen wird nicht vorausgesetzt, sondern bei jedem Zugriff neu bewertet. Dank Funktionen wie Conditional Access, Identity Protection und Just-in-Time-Berechtigungen stellen Sie sicher, dass nur berechtigte Personen zur richtigen Zeit auf die richtigen Ressourcen zugreifen.

UNSER ANSATZ:

Effiziente Integration & Schutz Ihrer Daten

Analyse & Spezifikation

Entra ID Überblick – Bestandsaufnahme & Planung

-

Identitäts- und Zugriffsklassifizierung – Ermittlung und Priorisierung relevanter Applikationen

-

Design-Entscheidungen für Entra ID – Konzeption einer sicheren Identitäts- und Zugriffsarchitektur

-

Hybrid Identity Szenarien – Evaluierung passender Integrations- und Authentifizierungsoptionen

-

High-Level-Deployment-Plan – Roadmap zur Umsetzung von Entra ID

Integration & Rollout

Microsoft Entra ID Einführung & Konfiguration für Hybrid- und Multi-Cloud-Umgebungen

Sicherstellung reibungsloser Authentifizierung für Mitarbeitende, Partner und Kunden

Just-in-Time-Zugriff & rollenbasierte Kontrolle – Minimierung von Berechtigungsrisiken

Multi-Faktor-Authentifizierung & Conditional Access – Sicherheit ohne Beeinträchtigung der User Experience

Privileged Identity Management (PIM) & Breakglass-Konten – Schutz von Hochrisikozugängen

Intelligentes Monitoring

Risikobasierte Anmeldungserkennung – Identifikation ungewöhnlicher oder verdächtiger Anmeldeversuche auf Basis von Standort, Gerät oder Verhalten

Automatisierte Reaktion auf Sicherheitsvorfälle – Schutz vor kompromittierten Konten

Durchsetzung adaptiver Zugriffsrichtlinien – Reaktion auf Bedrohungen durch dynamische Anpassung von Zugriffsrechten (z. B. mit Conditional Access)

- Überwachung privilegierter Aktivitäten – Schutz vor Missbrauch durch Administratoren oder Servicekonten

Security Ressourcen

Security Officer & Security Operations on Demand

Strategische Beratung, Definition von Sicherheitsrichtlinien & Governance

Security Monitoring & Incident Response

Schwachstellenanalysen & Security Reviews

Schulung & Awareness-Programme für Mitarbeitende

Ihre Vorteile auf einen Blick

- Zertifizierte Microsoft Engineers – Experten für sichere Identitäts- und Zugriffsverwaltung

- Ganzheitlicher Identitätsschutz – Optimierung von Entra ID mit Fokus auf Security

- Echtzeit-Transparenz – Überwachung und Verwaltung von Identitätsrisiken

- Minimierung der Angriffsfläche – Kontrolle und Verwaltung privilegierter Zugriffe

- Intelligente Authentifizierung – Mehr Sicherheit ohne Mehraufwand für Nutzer

- Automatisierte Richtlinien – Reduktion manueller Aufwände im Berechtigungsmanagement

- Revisionssichere Protokollierung – Volle Transparenz für Audits und Compliance

- Nahtlose Integration – Einbindung in bestehende Systemlandschaften und Cloud-Umgebungen

Starten Sie jetzt – Schützen Sie Ihre Identitäten

Unsere Lösung richtet sich an kleine und mittlere Unternehmen, die eine Integration von Microsoft Entra für On-Premises- oder Cloud-Workloads, einschliesslich Multi-Cloud-Umgebungen, benötigen.

Erhöhen Sie die Sicherheit Ihrer hybriden Cloud oder Multi-Cloud Infrastruktur mit einer massgeschneiderten Integration von Microsoft Entra. Kontaktieren Sie uns und schützen Sie Ihr Unternehmen proaktiv vor Cyber-Bedrohungen.